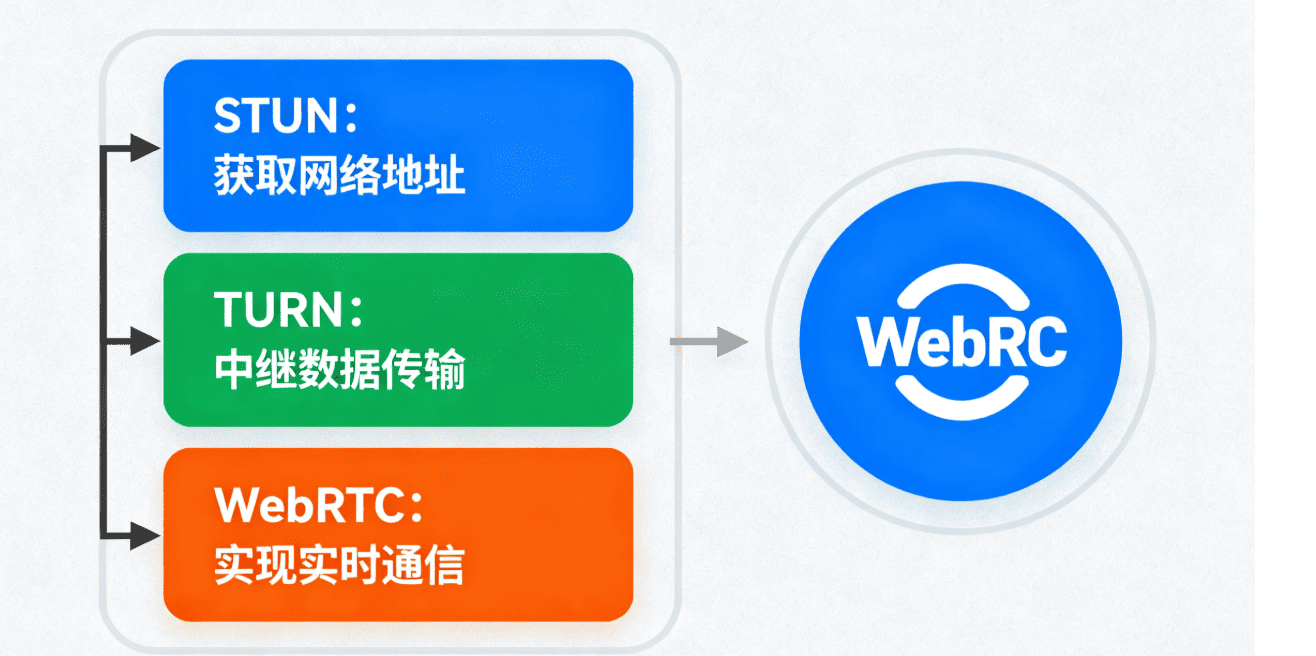

本文深入探讨 STUN 和 TURN 服务器在 WebRTC 连接建立中的关键作用,从 NAT 穿越原理到实际部署配置,帮助开发者全面掌握 WebRTC 网络连接的核心技术。

概述:为什么需要 STUN 和 TURN?

在现实的网络环境中,大多数设备都位于 NAT(网络地址转换) 设备或防火墙之后,这给 WebRTC 的 P2P 直连带来了巨大挑战。STUN 和 TURN 服务器正是为了解决这个问题而诞生的。

它们都是 ICE(Interactive Connectivity Establishment,交互式连接建立) 框架的重要组成部分,各自承担着不同但互补的职责:

- STUN:尝试发现直接 P2P 连接的可能性

- TURN:在直接连接失败时提供中继服务

graph TB

subgraph "网络环境"

A[客户端 A<br/>NAT 后面]

B[客户端 B<br/>NAT 后面]

NAT1[NAT 设备 A]

NAT2[NAT 设备 B]

STUN[STUN 服务器]

TURN[TURN 服务器]

end

A --> NAT1

B --> NAT2

NAT1 <-->|发现公网地址| STUN

NAT2 <-->|发现公网地址| STUN

NAT1 <-->|中继流量| TURN

TURN <-->|中继流量| NAT2

NAT1 -.->|尝试直连| NAT2

style STUN fill:#e1f5fe

style TURN fill:#fff3e0

style A fill:#f3e5f5

style B fill:#f3e5f5

STUN 服务器:P2P 连接的”探路者”

STUN 的核心作用

STUN(Session Traversal Utilities for NAT) 服务器的主要任务是帮助位于 NAT 后面的客户端发现自己的公网地址,并判断 NAT 类型,为 P2P “打洞” 做准备。

1. 公网地址发现

大多数设备使用的都是私有 IP 地址(如 192.168.x.x),无法直接从公网访问。STUN 服务器通过以下方式帮助客户端发现公网地址:

sequenceDiagram

participant C as 客户端<br/>(192.168.1.100)

participant N as NAT设备

participant S as STUN服务器<br/>(公网IP)

Note over C,S: STUN 地址发现过程

C->>N: 发送 STUN 请求<br/>源地址: 192.168.1.100:5000

N->>S: 转发请求<br/>源地址: 203.0.113.10:12345

S->>N: STUN 响应<br/>包含映射地址: 203.0.113.10:12345

N->>C: 转发响应

Note over C: 现在知道自己的公网地址<br/>203.0.113.10:12345

2. NAT 类型检测

STUN 服务器通过一系列测试来判断客户端所处的 NAT 类型:

NAT 类型对 P2P 连接的影响:

- 完全圆锥型 NAT:最容易建立 P2P 连接,STUN 效果最好

- 受限圆锥型 NAT:需要双方同时发送数据包才能建立连接

- 端口受限圆锥型 NAT:连接成功率取决于具体网络配置

- 对称型 NAT:STUN 无效,必须使用 TURN 中继

3. P2P “打洞” 技术

对于圆锥型 NAT,STUN 可以帮助实现 “UDP 打洞”:

sequenceDiagram

participant A as 客户端 A<br/>NAT-A 后面

participant NA as NAT-A

participant NB as NAT-B

participant B as 客户端 B<br/>NAT-B 后面

participant S as 信令服务器

Note over A,B: UDP 打洞过程

A->>S: 发送自己的公网地址

B->>S: 发送自己的公网地址

S->>A: 告知 B 的公网地址

S->>B: 告知 A 的公网地址

Note over A,B: 同时发送数据包

A->>NA: 向 B 发送数据包

B->>NB: 向 A 发送数据包

NA->>NB: 数据包可能丢失

NB->>NA: 数据包可能丢失

Note over A,B: NAT 映射建立后

A->>B: 直接 P2P 通信成功!

STUN 的局限性

STUN 并非万能解决方案,特别是面对对称型 NAT 时:

对称型 NAT 的问题:

对称型 NAT 为每个不同的目标 IP 分配不同的外部端口。这意味着:

- STUN 服务器看到的端口:

12345 - P2P 对等端需要的端口:

12346(不同!) - 结果:P2P 连接失败,必须使用 TURN 中继

TURN 服务器:连接的”最后保障”

TURN 的核心作用

TURN(Traversal Using Relays around NAT) 服务器在 STUN 无法建立直接连接时,作为中继服务器转发媒体流量。

1. 流量中继机制

graph TB

subgraph "TURN 中继连接"

A[客户端 A<br/>对称型 NAT]

B[客户端 B<br/>严格防火墙]

T[TURN 服务器<br/>公网 IP]

A <-->|建立中继连接| T

T <-->|建立中继连接| B

A -.->|无法直连| B

end

style T fill:#fff3e0

style A fill:#ffebee

style B fill:#ffebee

2. TURN 连接建立流程

TURN 连接建立的三个步骤:

- 分配中继地址:向 TURN 服务器请求一个公网中继地址

- 创建权限:告诉 TURN 服务器允许哪些对等端连接

- 中继数据:所有媒体数据通过 TURN 服务器转发

3. TURN 的成本考虑

TURN 服务器需要中继所有媒体流量,这带来了显著的成本:

TURN 服务器成本考虑:

- 带宽消耗:需要中继所有媒体流量

- 成本示例:10人视频会议,每月100小时 ≈ $200-500

- 优化建议:优先使用 STUN 直连,TURN 作为备选方案

ICE 框架:STUN 和 TURN 的协调者

ICE 候选者收集

ICE 框架会收集所有可能的连接路径:

flowchart TD

A[开始 ICE 收集] --> B[收集主机候选者]

B --> C[收集反射候选者<br/>通过 STUN]

C --> D[收集中继候选者<br/>通过 TURN]

B --> B1[本地 IP:Port<br/>192.168.1.100:5000]

C --> C1[公网 IP:Port<br/>203.0.113.10:12345]

D --> D1[TURN 中继 IP:Port<br/>198.51.100.5:3478]

B1 --> E[连接性检查]

C1 --> E

D1 --> E

E --> F{选择最佳路径}

F -->|优先级1| G[直接连接<br/>最低延迟]

F -->|优先级2| H[STUN 辅助连接<br/>中等延迟]

F -->|优先级3| I[TURN 中继连接<br/>保证连通性]

ICE 连接建立完整流程

// 基本的 ICE 配置示例

const peerConnection = new RTCPeerConnection({

iceServers: [

{ urls: 'stun:stun.l.google.com:19302' },

{

urls: 'turn:turn.example.com:3478',

username: 'user123',

credential: 'pass456'

}

]

});

// 监听 ICE 候选者

peerConnection.onicecandidate = (event) => {

if (event.candidate) {

// 发送候选者给对方

sendToRemotePeer(event.candidate);

}

};

// 监听连接状态

peerConnection.oniceconnectionstatechange = () => {

console.log('连接状态:', peerConnection.iceConnectionState);

};

实际部署:coturn 服务器配置

coturn 安装与基础配置

# Ubuntu/Debian 安装

sudo apt-get update

sudo apt-get install coturn

# CentOS/RHEL 安装

sudo yum install epel-release

sudo yum install coturn

配置文件详解

# /etc/turnserver.conf 配置示例

# 监听端口

listening-port=3478

tls-listening-port=5349

# 外部 IP 地址(重要!)

external-ip=203.0.113.10

# 中继 IP 范围

relay-ip=203.0.113.10

min-port=10000

max-port=20000

# 认证配置

lt-cred-mech

use-auth-secret

static-auth-secret=your-secret-key-here

# 数据库配置(可选)

userdb=/var/lib/turn/turndb

# 日志配置

verbose

log-file=/var/log/turnserver.log

# 安全配置

no-multicast-peers

no-cli

no-tlsv1

no-tlsv1_1

# 性能优化

total-quota=100

bps-capacity=0

stale-nonce=600

Docker 部署方案

# docker-compose.yml

version: '3.8'

services:

coturn:

image: coturn/coturn:latest

container_name: coturn-server

restart: unless-stopped

ports:

- "3478:3478/udp"

- "3478:3478/tcp"

- "5349:5349/tcp"

- "10000-20000:10000-20000/udp"

volumes:

- ./turnserver.conf:/etc/coturn/turnserver.conf:ro

- ./ssl:/etc/ssl/coturn:ro

- turndb:/var/lib/turn

environment:

- TURN_USERNAME=myuser

- TURN_PASSWORD=mypassword

command: [

"-c", "/etc/coturn/turnserver.conf",

"--external-ip", "$(curl -s ifconfig.me)",

"--verbose"

]

volumes:

turndb:

动态认证配置

// 简单的 TURN 认证服务

const crypto = require('crypto');

function generateTurnCredentials() {

const username = Math.floor(Date.now() / 1000) + 3600; // 1小时有效期

const password = crypto

.createHmac('sha1', 'your-secret-key')

.update(username.toString())

.digest('base64');

return { username: username.toString(), password };

}

性能优化与监控

服务器监控要点

- 连接成功率:监控 ICE 连接建立的成功率

- 响应时间:检查 STUN/TURN 服务器的响应延迟

- 带宽使用:监控 TURN 服务器的流量消耗

- 错误日志:及时发现和处理连接失败问题

负载均衡配置

# 简单的 TURN 服务器负载均衡

upstream turn_servers {

server turn1.example.com:3478;

server turn2.example.com:3478;

server turn3.example.com:3478 backup;

}

故障排查与调试

常见问题及解决方案

连接失败的常见原因:

- 双方都在对称型 NAT 后面 → 确保 TURN 服务器可用

- STUN/TURN 服务器不可达 → 检查网络连通性和防火墙设置

- ICE 候选收集超时 → 增加超时时间或使用多个 STUN 服务器

- 权限认证失败 → 检查 TURN 服务器的用户名和密码

调试技巧:

// 检查 ICE 连接状态

peerConnection.oniceconnectionstatechange = () => {

console.log('ICE 状态:', peerConnection.iceConnectionState);

if (peerConnection.iceConnectionState === 'failed') {

console.log('连接失败,检查 STUN/TURN 配置');

}

};

网络连通性测试

#!/bin/bash

# STUN/TURN 服务器连通性测试脚本

STUN_SERVER="stun.l.google.com:19302"

TURN_SERVER="turn.example.com:3478"

TURN_USER="testuser"

TURN_PASS="testpass"

echo "=== STUN/TURN 服务器连通性测试 ==="

# 测试 STUN 服务器

echo "1. 测试 STUN 服务器连通性..."

if nc -u -z -w3 ${STUN_SERVER/:/ }; then

echo "✓ STUN 服务器可达"

else

echo "✗ STUN 服务器不可达"

fi

# 测试 TURN 服务器 TCP 端口

echo "2. 测试 TURN 服务器 TCP 连通性..."

if nc -z -w3 ${TURN_SERVER/:/ }; then

echo "✓ TURN TCP 端口可达"

else

echo "✗ TURN TCP 端口不可达"

fi

# 测试 TURN 服务器 UDP 端口

echo "3. 测试 TURN 服务器 UDP 连通性..."

if nc -u -z -w3 ${TURN_SERVER/:/ }; then

echo "✓ TURN UDP 端口可达"

else

echo "✗ TURN UDP 端口不可达"

fi

# 使用 turnutils_stunclient 测试

echo "4. 使用 STUN 客户端测试..."

turnutils_stunclient -p 3478 ${TURN_SERVER/:*/}

echo "测试完成!"

总结:STUN 和 TURN 服务器是 WebRTC 实现可靠 P2P 连接的关键基础设施。STUN 负责发现网络拓扑并尝试直接连接,而 TURN 则在直接连接失败时提供中继保障。理解它们的工作原理、正确配置和部署这些服务器,对于构建稳定的 WebRTC 应用至关重要。在实际项目中,建议同时部署 STUN 和 TURN 服务器,并根据业务需求进行性能优化和监控。

标签

版权声明

本文由 WebRTC.link 创作,采用 CC BY-NC-SA 4.0 许可协议。本站转载文章会注明来源以及作者。如果您需要转载,请注明出处以及作者。

评论区

Giscus评论由 Giscus 驱动,基于 GitHub Discussions